物性研究所共同利用向けスーパーコンピューターのフロントエンド(ログインノード)へは、SSHログインすることでアクセス可能ですが、その認証方法は「公開鍵認証方式」のみとしています(パスワード認証は禁止しています)。SSH公開鍵の登録は、この「SSH公開鍵登録システム」を通じて行なってください。なお、SSH公開鍵の登録は、利用するシステムごとに行う必要がありますのでご注意ください。

ここでは、研究代表者によるスパコンアカウント申請ののち、スパコン登録完了の案内メールを受け取ってから、SSHログインできるまでの手順をご案内します。

SSH公開鍵登録は、研究代表者/共同研究者ともに以下の同じ手順で行ってください。ご不明な点がありましたら

大型計算機室までご連絡ください。

- スパコン登録完了の案内メールにある「アカウント名」を確認します。

- ご自分が使用するパソコンで、SSHの公開鍵と秘密鍵のキーペアを生成します。

Prepare public key (RSA or ECDSA or Ed25519).

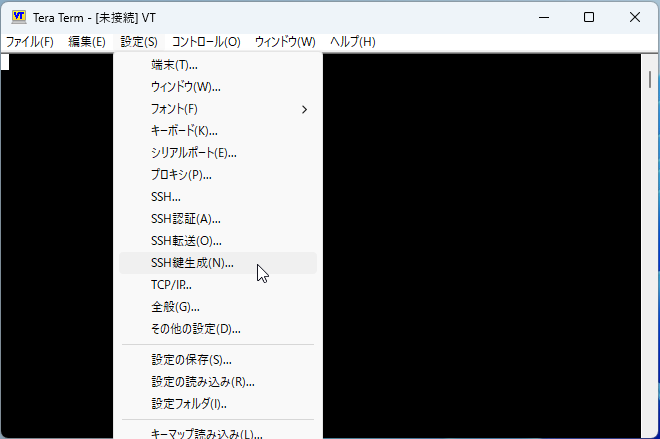

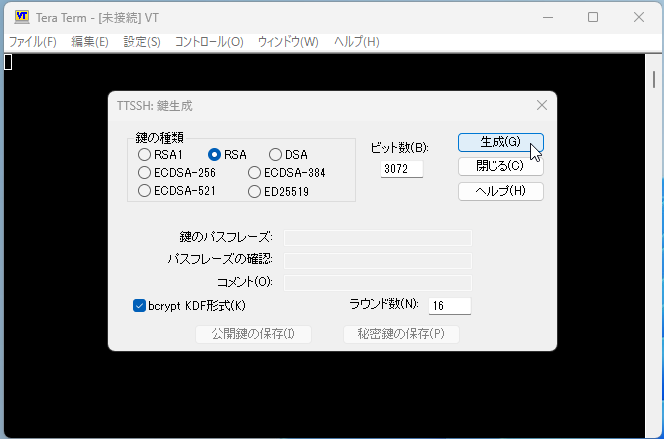

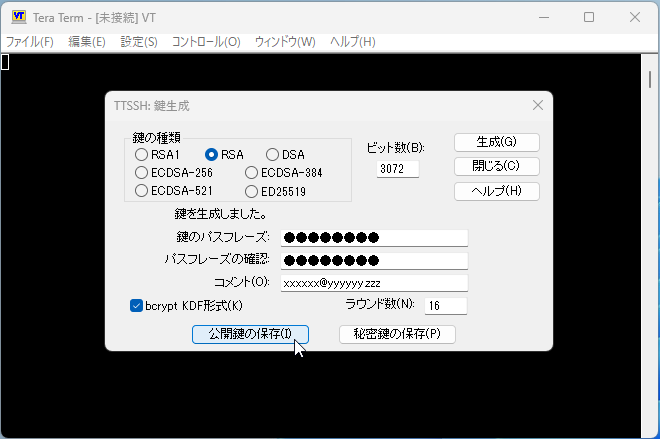

- ● Windows(Teraterm)の場合

-

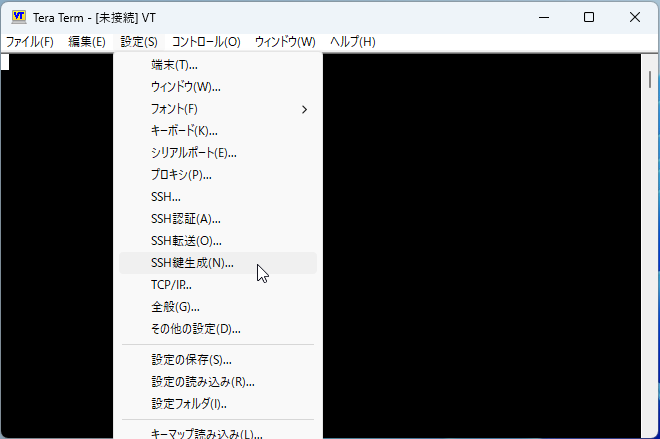

- Teratermを起動して、メニューバーの「設定」→「SSH鍵生成」をクリックします。

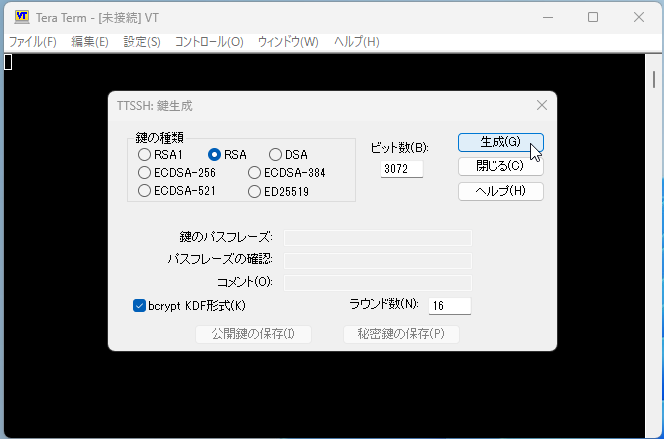

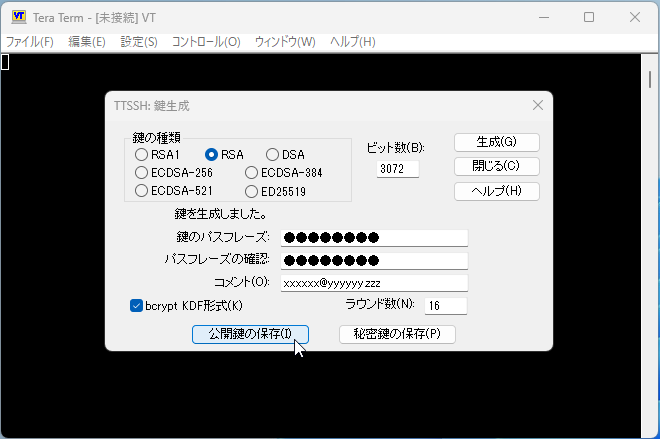

- 生成をクリックします。システムに登録できる鍵の種類はRSA, ECDSA, ED25519のいずれかです。

- パスフレーズを入力し、公開鍵、秘密鍵をそれぞれ保存します。秘密鍵のパスフレーズは空入力(=パスフレーズなし)も可能ですが、セキュリティの観点から極めて危険なので、必ず入力するようにしてください(第三者が簡単には推定できないものを使用してください)。また、共有フォルダやデスクトップなど他から見える場所に保存するのは避けてください。

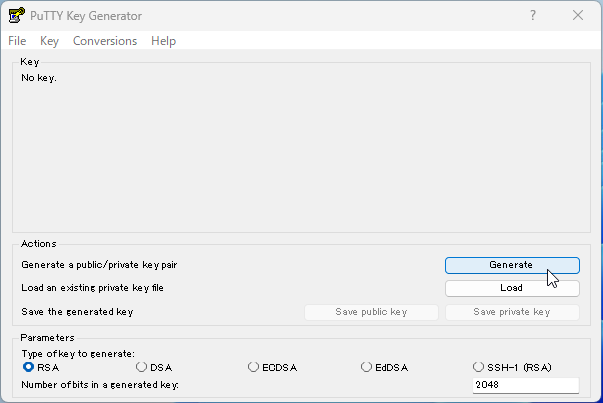

- ● Windows(PuTTY)の場合

-

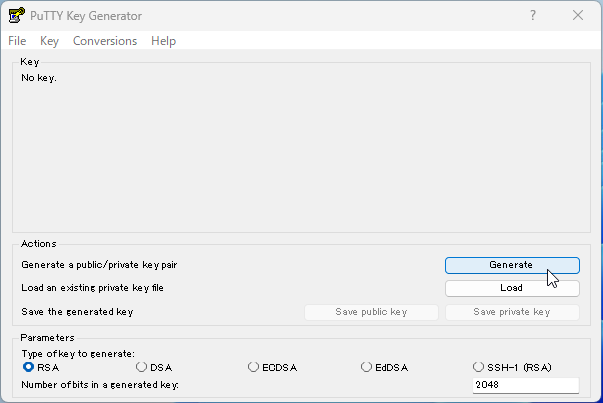

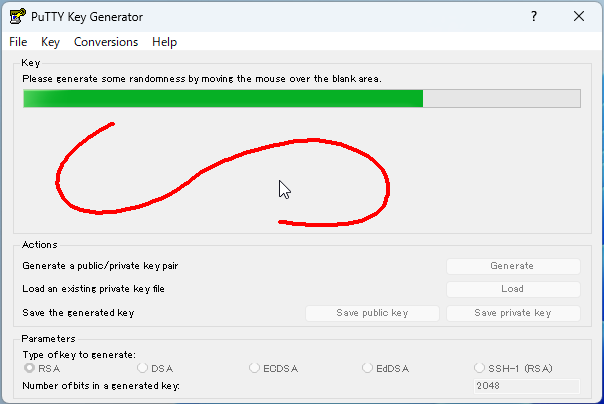

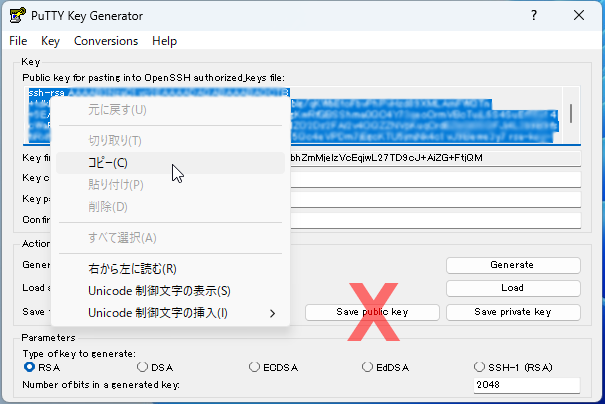

- PuTTYgenを起動して、"Generate a public/private key pair"の「Generate」ボタンをクリックします。

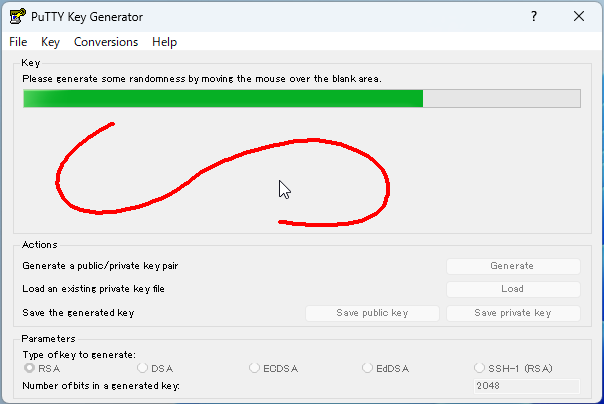

- 鍵作成のための乱数を生成するため、マウスを動かします。

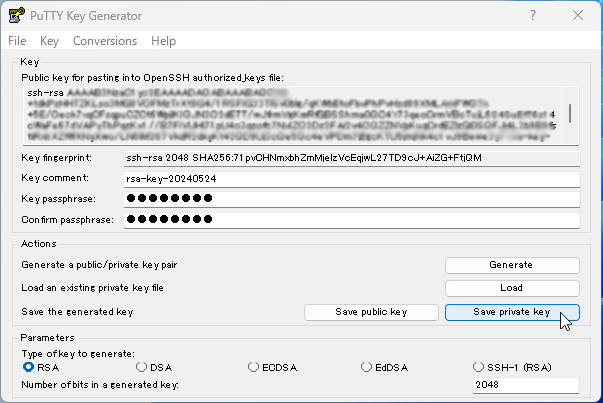

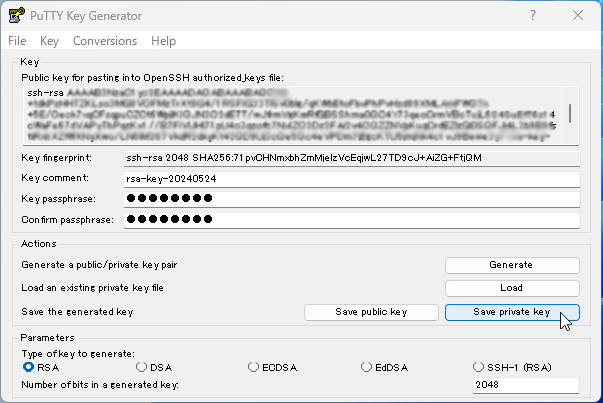

- パスフレーズを入力し、「Save Private key」ボタンをクリックして秘密鍵ファイルを保存します。システムに登録できる鍵の種類はRSA, ECDSA, EdDSA(Ed25519)のいずれかです。秘密鍵のパスフレーズは空入力(=パスフレーズなし)も可能ですが、セキュリティの観点から極めて危険なので、必ず入力するようにしてください(第三者が簡単には推定できないものを使用してください)。また、共有フォルダやデスクトップなど他から見える場所に保存するのは避けてください。

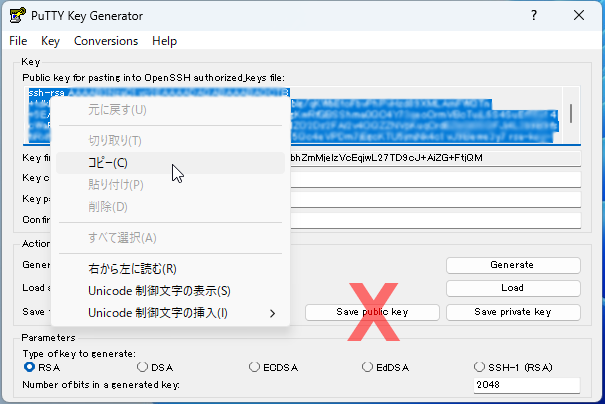

- 公開鍵はOpenSSH形式のものを保存する必要があるので、「Save public key」ボタンはクリックしないでください。

"Public key for pasting into OpenSSH authorized_keys file"の文字列を全て選択して右クリックメニューでコピーを行い、メモ帳などのテキストエディター上でペーストして公開鍵ファイルを保存してください。

- ● Mac OS X / Linuxの場合

-

Terminalソフトウェアを起動します。

[myacc@mypc ~]$ ssh-keygen -t rsa

Generating public/private rsa key pair.

Enter file in which to save the key (/home/myacc/.ssh/id_rsa):

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/myacc/.ssh/id_rsa.

Your public key has been saved in /home/myacc/.ssh/id_rsa.pub.

「rsa」は鍵の種類です。秘密鍵は「~/.ssh/id_rsa」公開鍵は「~/.ssh/id_rsa.pub」のファイル名で生成されます。同一ファイル名が存在する場合は上書きされるのでご注意ください。秘密鍵のパスフレーズは空入力(=パスフレーズなし)も可能ですが、セキュリティの観点から極めて危険なので、必ず入力するようにしてください(第三者が簡単には推定できないものを使用してください)。

「SSH公開鍵登録システム」で登録できる公開鍵の暗号方式は、RSA, ECDSA, Ed25519のみとなっています。RSA1, DCA方式の公開鍵は登録できません。また、OpenSSH形式である必要があります。

- SSH公開鍵登録システムにアクセスして「ログイン用URL」を取得します。

Go to our registration system for public key.

System B: https://scm-web.issp.u-tokyo.ac.jp/systemB

System C: https://scm-web.issp.u-tokyo.ac.jp/systemC

(公開鍵は利用するシステムごとに登録する必要があります)

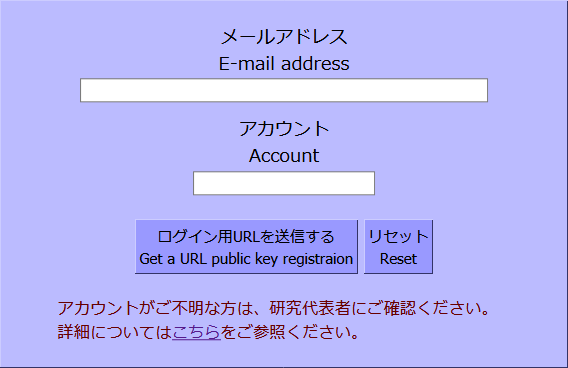

ブラウザ上に入力フォームが表示されます。

- メールアドレス欄には、スパコン登録完了メールが届いたメールアドレス

- アカウント欄には、スパコン登録完了メール文に記載されているアカウント名 (例:k123400)

を、それぞれ入力してください。

「ログイン用URLを送信する」ボタンを押すと、入力したメールアドレスにログイン用URLが記載されたメールが届きます。

Enter your e-mail address (メールアドレス) and account (アカウント),and click [ログイン用URLを送信する] to get a URL for public key registration by e-mail.

発行されたログイン用URLの有効期限は 1時間です。

This URL is available within one hour.

ログイン用URL取得後、すぐにSSH公開鍵登録作業を行うようにしてください。

ログイン用URLが記載されたメールが届いていないときは、迷惑メールフォルダに送られたり、サーバーで受信拒否されている可能性があります。そのような場合は下記にてお問い合わせください。

If you don't receive an e-mail with a URL for public key registrations,it might be sent to your spam folder or rejected by an e-mail server. In that case, please contact us at the following address.

https://mdcl.issp.u-tokyo.ac.jp/scc/contact/accident

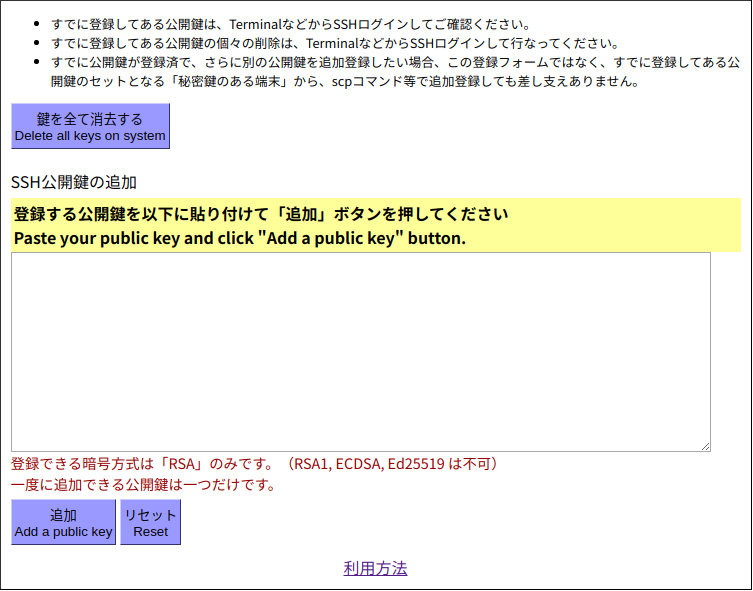

- SSH公開鍵を登録します。

「ログイン用URL」をクリックして認証に成功すると、公開鍵登録フォームが表示されます。

公開鍵(上の例ではsystemX.pub)ファイルをエディター等で開いてその内容をすべてコピーします。

登録フォームのテキストエリアに公開鍵をペーストします。

Click the URL you received by e-mail, and paste your public key.

追加ボタンを押して、公開鍵を登録します。

Click [追加] to add your public key to the supercomputer system.

- スパコンのフロントエンド(ログインノード)へSSHログインします。

Login

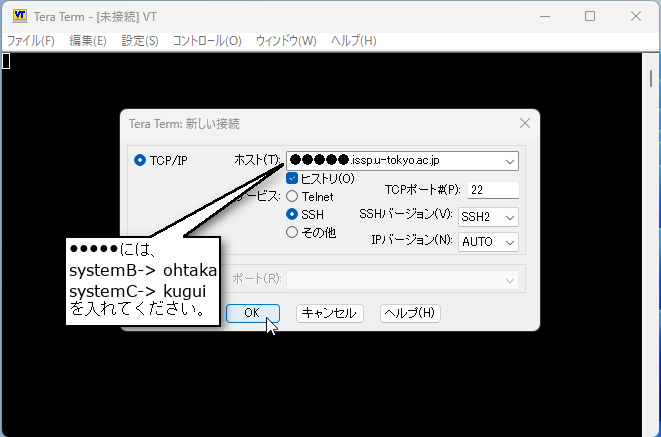

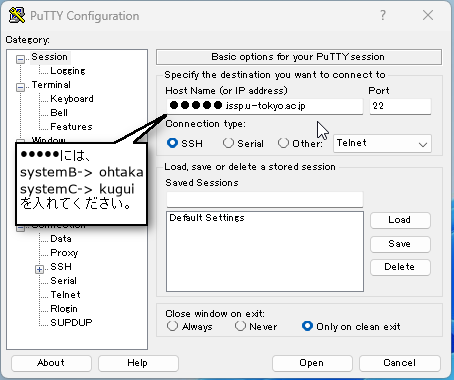

System B: ssh -l ACCOUNT_NAME ohtaka.issp.u-tokyo.ac.jp

System C: ssh -l ACCOUNT_NAME kugui.issp.u-tokyo.ac.jp

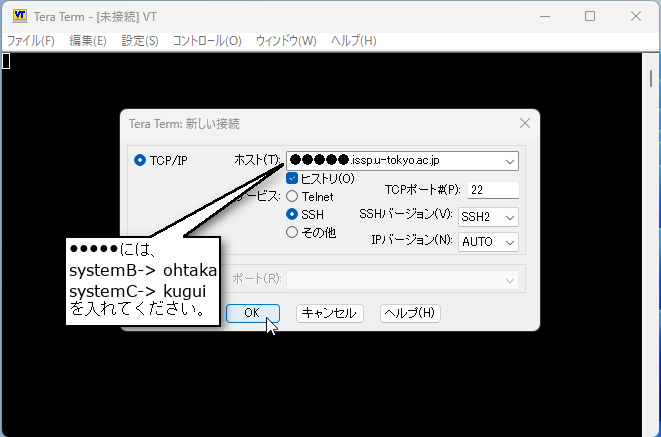

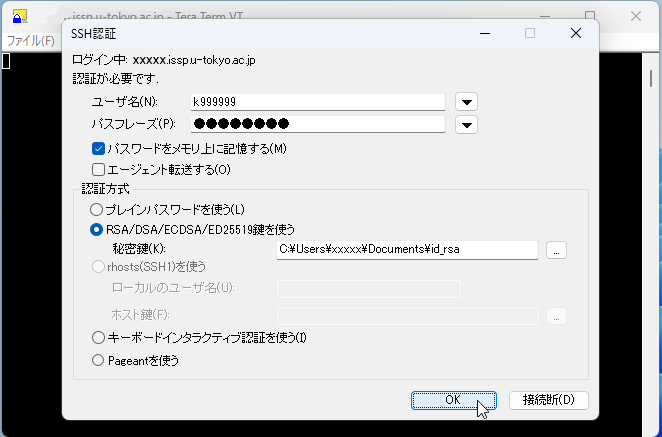

- ● Windows(Teraterm)の場合

-

- Teratermを起動、メニューバーの「ファイル」→「新しい接続」をクリックして、スパコンのログインノードのホスト名を入力して、「OK」ボタンをクリックします。

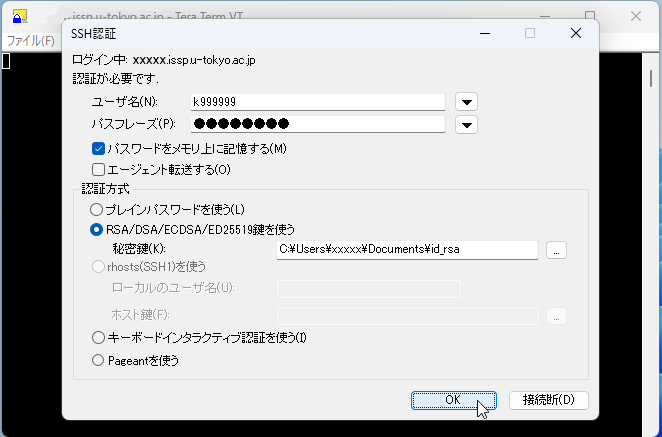

- 「RSA/DSA/ECDSA/ED25519鍵を使う」を選択し、作成した秘密鍵ファイルを読み込んでください。パスフレーズには、公開鍵/秘密鍵キーペア生成時の秘密鍵のパスフレーズを入力してください。「OK」ボタンを押して、コンソール画面にコマンドプロンプトが表示されればログイン成功です。

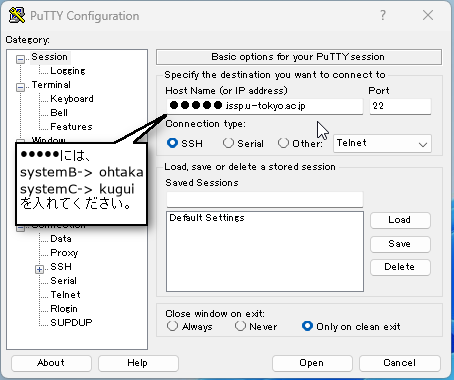

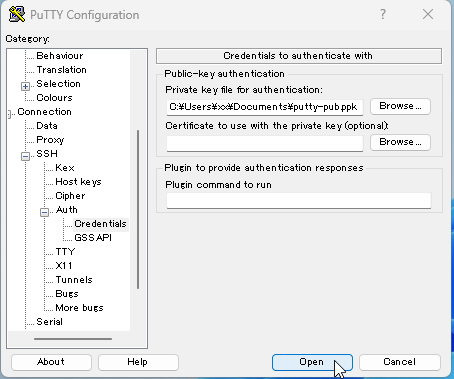

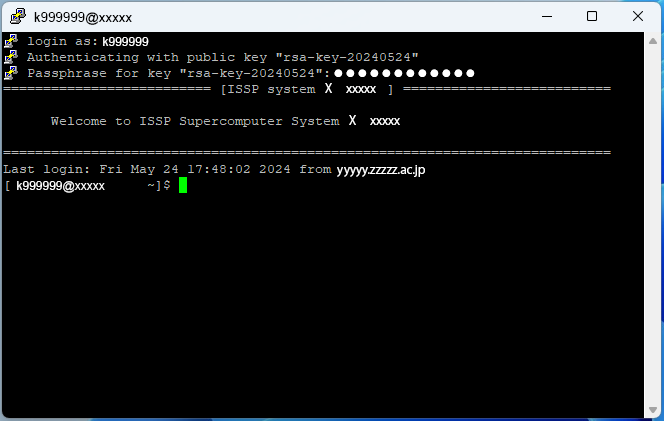

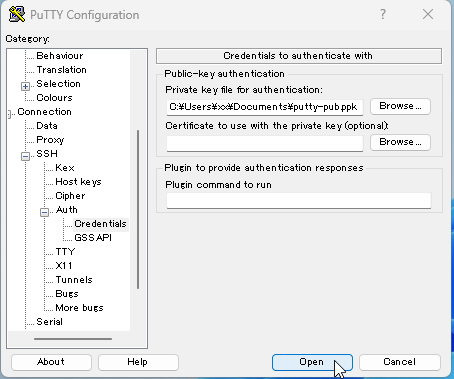

- ● Windows(PuTTY)の場合

-

- PuTTYを起動、"Category"の"Session"をクリックして、スパコンのログインノードのホスト名を入力します。

- "Category"の"Connection"→"SSH"→"Auth"→"Credentials"をクリックして、"Private key file for authentication"欄に、作成した秘密鍵ファイルを読み込んでください。その後「Open」ボタンを押します。

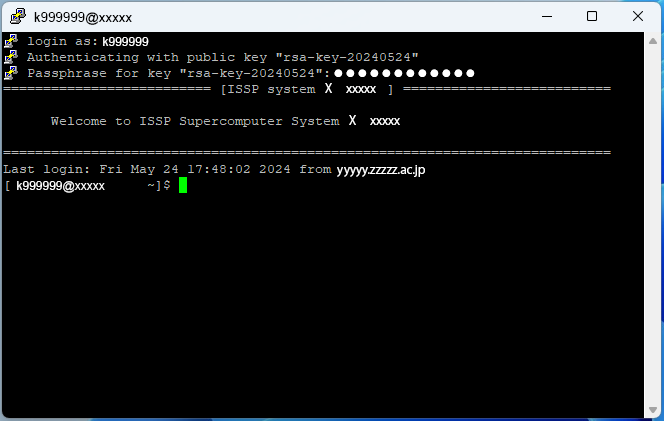

- コンソール画面が開いたら、アカウント名を入力、エンターキー押下後、引き続き、公開鍵/秘密鍵キーペア生成時の秘密鍵のパスフレーズを入力、エンターキー押下で、コマンドプロンプトが表示されればログイン成功です。

- ● Mac OS X / Linuxの場合

-

Terminalソフトウェアを起動します。

【SystemB の場合】

[myacc@mypc ~]$ ssh -l アカウント名 ohtaka.issp.u-tokyo.ac.jp

Enter passphrase for key '/home/myacc/.ssh/id_rsa': xxxxxxxx

Last login: Tue Mar 4 16:00:46 2017 from ohtaka.issp.u-tokyo.ac.jp

【SystemC の場合】

[myacc@mypc ~]$ ssh -l アカウント名 kugui.issp.u-tokyo.ac.jp

Enter passphrase for key '/home/myacc/.ssh/id_rsa': xxxxxxxx

Last login: Tue Mar 4 16:00:46 2017 from kugui.issp.u-tokyo.ac.jp

公開鍵と秘密鍵のキーペアを作成したときのパスフレーズを入力してください。

「Agent admitted failure to sign using the key.」といったメッセージが出てログインできない場合は、

[myacc@mypc ~]$ ssh-add ~/.ssh/id_rsa

Enter passphrase for /home/myacc/.ssh/id_rsa:

Identity added: /home/myacc/.ssh/id_rsa (/home/myacc/.ssh/id_rsa)

などとして、ssh-agentにパスフレーズを登録すればログインできるようになりますが、パスフレーズを登録すると、SSHログインはパスフレーズなしでできてしまいセキュリティの低下につながります。

この場合は、ssh-agentデーモン(それに類推するデーモン、gnome-keyringなど)を停止するなどした後に、再度接続を試みてください。

公開鍵の指紋(finger print)について

スパコンのフロントエンド(ログインノード)に登録している公開鍵のチェックはfinger printで行なってください。

[myacc@mypc ~]$ ssh-keygen -lf ~/.ssh/id_rsa.pub

自分のパソコンで生成した公開鍵のfinger printが表示されます。

[myacc@mypc ~]$ ssh アカウント名@●●●●●.issp.u-tokyo.ac.jp "ssh-keygen -lf ~/.ssh/authorized_keys"

スパコンのフロントエンド(ログインノード)に登録している公開鍵のfinger printが表示されます。

authorized_keysに複数の公開鍵が登録されている場合は、

[myacc@mypc ~]$ ssh アカウント名@●●●●●.issp.u-tokyo.ac.jp 'while read l; do [[ -n $l && ${l###} = $l ]] && ssh-keygen -l -f /dev/stdin <<<$l; done < .ssh/authorized_keys' ← 一行です。

などとすれば、finger printが一覧表示されます。

●●●●●には、

systemB-> ohtaka

systemC-> kugui

を入れてください。

![スーパーコンピューター共同利用WEBシステム[東京大学物性研究所]](../images/header.gif)

![スーパーコンピューター共同利用WEBシステム[東京大学物性研究所]](../images/header.gif)